Analitycy Moonlock Lab odkryli masowy atak na programistów Web3 i specjalistów od kryptowalut. Hakerzy podszywają się pod inwestorów venture capital i znajdują ofiary na LinkedIn.

Atakujący chwalą projekty specjalistów i oferują współpracę. Następnie wysyłają linki do fałszywych wideokonferencji, które infekują komputery złośliwym oprogramowaniem.

Iluzja legalnego biznesu

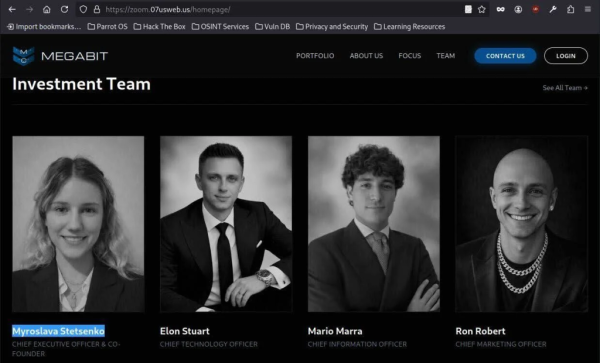

Atakujący stworzyli trzy fikcyjne fundusze kryptowalutowe: SolidBit Capital, MegaBit i Lumax Capital. Strony internetowe tych organizacji wyglądają wiarygodnie: zawierają historię firmy, portfel inwestycyjny i listę menedżerów. Zdjęcia twarzy „pracowników” zostały wygenerowane przez sztuczną inteligencję.

Źródło: Moonlock Lab.

Oszuści piszą do specjalistów z fałszywych kont, podszywając się pod dyrektorów tych funduszy. Dialog rozpoczyna się od komplementów na temat osiągnięć zawodowych ofiary.

Zakażenie przez ClickFix

Atakujący szybko przekierowują rozmowę na komunikatory internetowe i zapraszają do wideorozmowy. Ofiara otrzymuje link do usługi Calendly, który przekierowuje do dokładnej kopii Zoom, Google Meet lub podobnej usługi.

Na ekranie pojawi się okno weryfikacji Cloudflare z prośbą o zaznaczenie pola, aby potwierdzić, że nie jesteś robotem. To technika hakerska ClickFix.

Kliknięcie przycisku powoduje ciche skopiowanie złośliwego kodu do schowka. Witryna wyświetla animowaną instrukcję z licznikiem czasu: użytkownik jest proszony o otwarcie terminala systemowego, wklejenie skopiowanego tekstu i naciśnięcie Entera.

Skrypt automatycznie wykrywa system operacyjny:

- W systemie Windows ukryty proces jest uruchamiany bezpośrednio w pamięci RAM. Wirus nie zapisuje plików na dysku twardym, co pozwala mu ominąć systemy zabezpieczeń;

- W systemie macOS skrypt sprawdza obecność języka Python, automatycznie ładuje wymagane biblioteki i instaluje się w systemie.

Źródło: Moonlock Lab.

W niektórych przypadkach hakerzy wysyłali ofiarom aplikację, która całkowicie imitowała interfejs prawdziwego Zooma na Macu. Aplikacja imitowała okno logowania, zbierała hasła i wysyłała je do bota atakujących w Telegramie.

Połączenie z północnokoreańskimi hakerami

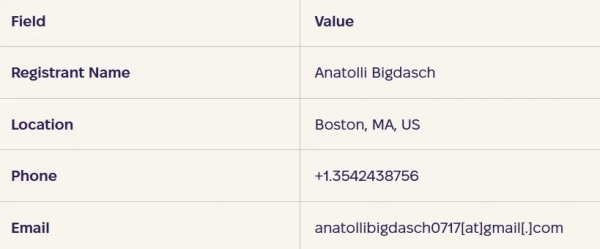

Fałszywe adresy stron internetowych są zarejestrowane na nazwisko Anatolija Bigdasza z Bostonu w USA. Eksperci wątpią w autentyczność tej osoby.

Źródło: Moonlock Lab.

Badacze zauważyli podobieństwo taktyki do grupy UNC1069, która hakuje projekty kryptowalutowe od 2018 roku. Analitycy Mandiant wcześniej powiązali ją z Koreą Północną. Przestępcy wykorzystują identyczne, złośliwe struktury łączy i podobne scenariusze oszustw za pośrednictwem fałszywych połączeń wideo.

Aby zabezpieczyć się przed atakami, eksperci zalecają sprawdzanie dat rejestracji domen rozmówców. Legalne serwisy nigdy nie proszą użytkowników o wprowadzanie komend w terminalu w celu weryfikacji tożsamości lub rozpoczęcia transmisji. Podstęp można rozpoznać już na etapie klikania w linki zewnętrzne.

Przypomnijmy, że w czerwcu 2025 r. Mehdi Farooq, partner inwestycyjny w firmie venture capital Hypersphere, padł ofiarą ataku phishingowego za pośrednictwem fałszywej rozmowy telefonicznej na Zoomie.