Według Taylora Monahana, twórcy MetaMask, północnokoreańscy specjaliści ds. IT pracują nad projektami DeFi od co najmniej siedmiu lat.

Tak, tak

Wielu pracowników IT z Korei Północnej stworzyło protokoły, które znasz i kochasz, jeszcze przed latem

„7 lat doświadczenia w tworzeniu oprogramowania blockchain” w ich CV to nie kłamstwo. https://t.co/EQNgl5KhJ5

— Tay 💖 (@tayvano_) 5 kwietnia 2026 r

„Wielu specjalistów IT tworzy protokoły, które znasz i kochasz, od czasów „lata DeFi”. Wzmianka o „7 latach doświadczenia w rozwoju technologii blockchain” w ich CV to nie kłamstwo” – napisała.

Wśród projektów, w które zaangażowane były osoby z KRLD, ekspert wymienił SushiSwap, Thorchain, Fantom, Shib, Yearn, Floki i wiele innych.

Tak Monahan odpowiedział na wiadomość od Tima Ahla, założyciela serwisu Solana Titan. Powiedział, że w poprzedniej pracy przeprowadzał rozmowę kwalifikacyjną z osobą, która później okazała się członkiem Grupy Lazarus.

„Był niezwykle wykwalifikowany i zawsze pojawiał się na nagraniach wideo. Ale kiedy wezwaliśmy go na osobiste spotkanie, odmówił lotu – odrzuciliśmy jego kandydaturę. Później jego nazwisko pojawiło się w przecieku Lazarus. Okazało się, że teraz grupa ma agentów spoza Korei Północnej, którzy osobiście budują zaufanie” – powiedział Ahl.

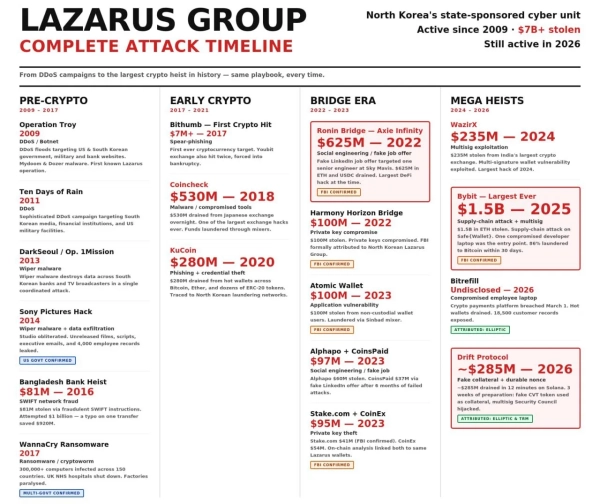

Dyskusja rozgorzała w kontekście raportu zespołu Drift Protocol, który padł ofiarą ataku hakerskiego na kwotę 280 milionów dolarów. Twórcy stwierdzili, że za atakiem stoją hakerzy z Korei Północnej.

Ocena zagrożeń

Do dyskusji włączył się detektyw ds. blockchaina ZachXBT, który wielokrotnie podkreślał zagrożenie, jakie Korea Północna stanowi dla branży kryptowalut. Według niego, Grupa Lazarus to zbiorcza nazwa wszystkich „aktorów cybernetycznych wspieranych przez Koreę Północną”.

Lazarus Group to zbiorcza nazwa wszystkich podmiotów działających w cyberprzestrzeni, sponsorowanych przez państwo KRLD.

Głównym problemem jest to, że wszyscy wrzucają je wszystkie do jednego worka, mimo że złożoność zagrożeń jest różna.

Groźby wysyłane za pośrednictwem ogłoszeń o pracę, LinkedIn, poczty e-mail, Zoom lub rozmów kwalifikacyjnych są podstawowe i w żaden sposób nie… pic.twitter.com/NL8Jck5edN

— ZachXBT (@zachxbt) 5 kwietnia 2026

„Głównym problemem jest to, że wszyscy wrzucają ich do jednej grupy, choć złożoność zagrożeń, jakie stwarzają, jest różna” – zauważył.

Specjalista nazwał ogłoszenia o pracę, LinkedIn, e-maile, Zoom i rozmowy kwalifikacyjne „prostymi i prymitywnymi” schematami. Główną bronią atakujących jest upór. Według niego, dziś dość łatwo zidentyfikować oszusta.

Jedynymi grupami przeprowadzającymi wyrafinowane ataki pozostają TraderTraitor i AppleJeus.

Wszystkie ataki na projekty kryptograficzne powiązane z hakerami z Korei Północnej. Źródło: X.

Zasoby do weryfikacji i ochrony

Biuro OFAC Departamentu Skarbu USA prowadzi specjalną stronę internetową, na której firmy kryptowalutowe mogą weryfikować kontrahentów pod kątem aktualnych list sankcji i otrzymywać ostrzeżenia od specjalistów IT dotyczące typowych oszustw.

Taylor Monahan stworzył również bazę wiedzy w serwisie GitHub, w której można znaleźć informacje oparte na badaniach na temat działań Korei Północnej w zakresie aktywów cyfrowych.

@tayvano_ stworzył w serwisie GitHub dobre źródło wiedzy na temat Korei Północnej, wykorzystujące badania zebrane z różnych źródeł https://t.co/C9ZoSNVjIU

— ZachXBT (@zachxbt) 5 kwietnia 2026

Przypomnijmy, że w marcu podejrzewano grupę Lazarus o atak na internetowy sklep kryptowalutowy Bitrefill.