Szerokie zastosowanie asystentów cyfrowych niesie ze sobą poważne zagrożenia: użytkownicy są narażeni na wycieki danych, włamania i kradzież aktywów kryptograficznych, ostrzegają eksperci CertiK.

Co się stanie, gdy agent AI uzyska szeroki dostęp, zanim służby bezpieczeństwa nadrobią zaległości?

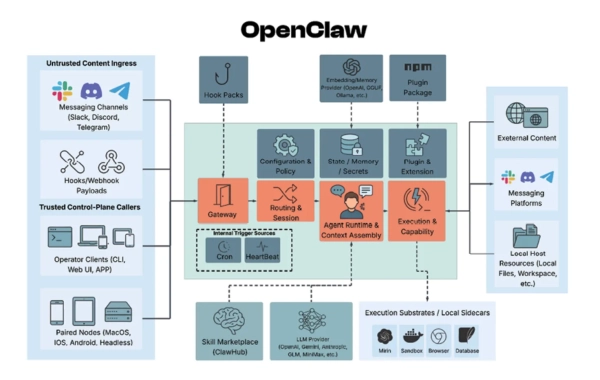

W naszym najnowszym raporcie zbadaliśmy powierzchnię ataku OpenClaw, od przejęcia bramy i obejścia tożsamości po natychmiastowe wstrzyknięcie i ryzyko związane z łańcuchem dostaw.

Przeczytaj cały raport👇https://t.co/x0RfYYic0T

— CertiK (@CertiK) 31 marca 2026

Według nich OpenClaw stał się „wiodącym wektorem ataków na łańcuch dostaw oprogramowania na skalę globalną”.

Agent AI służy jako pomost między danymi zewnętrznymi a lokalnym wykonywaniem, co „otwiera standardowe kanały ataków”. Jednym z nich jest przechwycenie lokalnej bramy.

Złośliwe witryny lub skrypty wykorzystują obecność asystenta na urządzeniu w celu kradzieży poufnych danych lub wykonywania nieautoryzowanych działań.

Architektura OpenClaw. Źródło: CertiK.

Dodatkowe zagrożenie stanowią wtyczki i złośliwe umiejętności OpenClaw, które można zainstalować ze źródeł lokalnych lub sklepów.

W przeciwieństwie do tradycyjnych wirusów, potrafią one manipulować zachowaniem agentów za pomocą języka naturalnego, co czyni je odpornymi na konwencjonalne skanowanie. Po uruchomieniu, takie oprogramowanie może wydobyć poufne informacje, w tym dane uwierzytelniające portfela kryptowalut.

CertiK podkreślił, że zainfekowane komponenty ukrywają się w legalnych bazach kodu i za ich pośrednictwem pobierają zwykłe adresy URL z zewnątrz. W rezultacie takie linki dostarczają polecenia powłoki lub złośliwe skrypty.

Szeroka sieć i rekomendacje

Napastnicy celowo umieścili złośliwe narzędzia w różnych kategoriach o wysokiej wartości: narzędzia dla Phantom, narzędzia do śledzenia adresów, narzędzia do znajdowania portfeli „wewnętrznych”, narzędzia Polymarket i integracje z Google Workspace.

„Objęli niezwykle szeroki zakres ekosystemu kryptowalut, celując w masowe infekcje rozszerzeń portfeli przeglądarkowych: MetaMask, Phantom, Trust Wallet, Coinbase Wallet, OKX Wallet i wielu innych” – dodali eksperci.

Naukowcy zauważyli również, że działania oszustów przypominają podejścia typowe dla sektora aktywów cyfrowych: socjotechnikę, oszustwa z wykorzystaniem fałszywych narzędzi, kradzież danych uwierzytelniających i phishing.

CertiK radzi zwykłym użytkownikom — nie ekspertom ds. bezpieczeństwa, deweloperom ani maniakom komputerowym — aby nie instalowali OpenClaw, lecz poczekali na „bardziej dojrzałe, bezpieczne i łatwiejsze w zarządzaniu wersje”.

Problemy z OpenClaw

OpenClaw wyrósł z firmy Clawdbot, która rozpoczęła działalność w listopadzie 2025 roku. Projekt szybko zyskał popularność wśród programistów i użytkowników, z ponad 340 000 gwiazdek na GitHubie.

Źródło: GitHub.

W marcu Chiny ogarnęła fala entuzjazmu wokół agenta AI, a prawie 1000 osób ustawiło się w kolejce przed siedzibą Tencent, aby zainstalować OpenClaw na swoich komputerach. Jednak krajowe centrum cyberbezpieczeństwa wkrótce ostrzegło przed ryzykiem związanym z platformą, co doprowadziło do uruchomienia płatnej usługi usuwania agenta AI.

Wielu niezależnych ekspertów miało również pytania dotyczące bezpieczeństwa oprogramowania. W ciągu kilku tygodni od premiery specjaliści Bitsight odkryli 30 000 wersji OpenClaw w otwartym dostępie.

Jak podaje CertiK, badacze SecurityScorecard znaleźli 135 000 kopii w 82 krajach, z czego 15 200 było podatnych na zdalne wykonanie kodu.

Asystent cyfrowy stał się „platformą o najwyższym stopniu bezpieczeństwa”. Projekt zgromadził ponad 280 ostrzeżeń o bezpieczeństwie w serwisie GitHub, 100 luk w zabezpieczeniach (CVE) i „wiele ataków na poziomie ekosystemu”.

Przypomnijmy, że już w marcu firma zajmująca się bezpieczeństwem cybernetycznym OX Security informowała, że atakujący wykorzystują popularność OpenClaw do przeprowadzania kampanii phishingowych i kradzieży kryptowalut od programistów.